互联网数据中心安全防护是保障数字经济时代核心基础设施稳定运行的关键环节,随着云计算、大数据、人工智能等技术的深度融合,数据中心面临的网络攻击、数据泄露、系统漏洞等安全威胁日益复杂化、多样化,构建全方位、多层次、智能化的安全防护体系已成为行业共识,互联网数据中心的防护工作需从物理环境、网络架构、主机系统、数据安全、管理机制等多个维度协同推进,形成“技防+人防+制防”的三位一体防护格局。

在物理安全层面,数据中心需通过严格的准入控制和环境保障措施确保基础设施的物理安全,部署生物识别门禁系统、视频监控系统及入侵检测设备,对数据中心入口、核心机房区域实施24小时实时监控;采用双路供电、UPS不间断电源、备用发电机等冗余供电方案,配合精密空调系统、气体灭火装置、漏水检测传感器等设备,保障机房温湿度、电力供应、消防设施的稳定性,防止因物理环境故障导致业务中断,定期对物理设备进行巡检和维护,及时更换老化部件,也是物理安全防护的重要环节。

网络安全是数据中心防护的核心,需通过架构优化、访问控制、流量监测等技术手段构建纵深防御体系,在网络架构设计上,应采用分区隔离策略,将数据中心划分为互联网接入区、核心业务区、数据存储区、管理区等不同安全域,通过防火墙、VLAN(虚拟局域网)、VPN(虚拟专用网络)等技术实现逻辑隔离,限制跨区域非法访问,防火墙可基于状态检测、深度包检测(DPI)等技术过滤恶意流量,VPN则为远程管理和数据传输提供加密通道,部署入侵防御系统(IPS)、Web应用防火墙(WAF)、DDoS防护设备等安全设备,对网络攻击进行实时阻断,WAF可针对SQL注入、跨站脚本(XSS)等Web攻击进行防护,DDoS防护设备可通过流量清洗、黑洞技术缓解大流量攻击对业务的影响,网络设备需启用访问控制列表(ACL)、端口安全、IP/MAC绑定等功能,限制非授权设备的接入,并通过网络流量分析(NTA)系统实时监测异常流量,及时发现潜在威胁。

主机系统安全防护聚焦于服务器、操作系统、数据库等基础组件的安全加固,需遵循最小权限原则,对操作系统账户进行权限管控,禁用默认账户和弱口令,采用多因素认证(MFA)提升登录安全性;定期安装系统补丁和安全更新,及时修复已知漏洞,可通过自动化补丁管理工具实现补丁的统一分发和验证,部署主机入侵检测系统(HIDS)和终端安全管理(EDR)系统,实时监控主机进程、文件变化、网络连接等行为,检测恶意程序和异常操作,EDR系统可通过行为分析技术识别勒索病毒、挖矿木马等恶意软件,并自动隔离受感染主机,对于数据库系统,需启用数据加密(如透明数据加密TDE)、访问审计、存储过程白名单等功能,防止数据泄露和未授权访问。

数据安全是数据中心防护的重中之重,需从数据生命周期各阶段实施针对性保护,数据传输过程中,采用SSL/TLS加密协议确保数据在传输过程中的机密性和完整性;数据存储时,通过静态加密(如磁盘加密、文件系统加密)和分级存储策略,保护敏感数据不被窃取或篡改;数据使用阶段,部署数据防泄漏(DLP)系统,对敏感数据进行识别、分类和标记,并通过内容过滤、端口管控等手段防止数据通过邮件、U盘、网络上传等途径非法外传,数据备份与恢复是数据安全的最后一道防线,需制定完善的备份策略(如全量备份、增量备份、差异备份),定期进行备份演练,确保备份数据的可用性和可恢复性,同时采用异地备份、云备份等方式防范因自然灾害、设备故障导致的数据丢失。

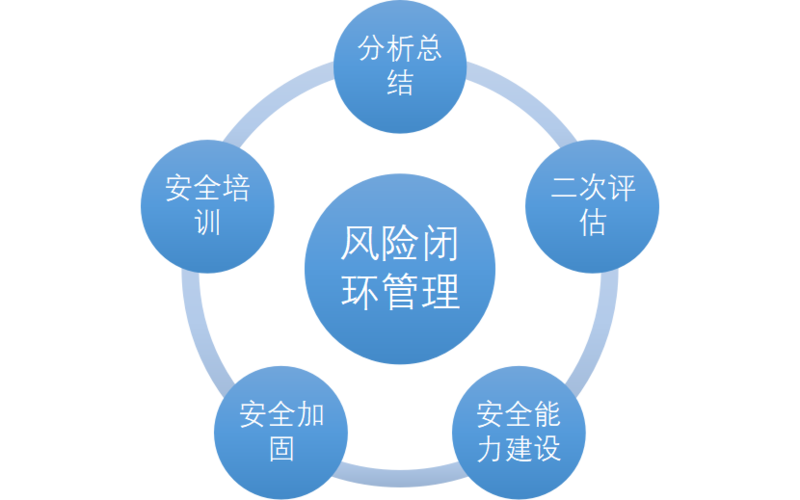

安全管理机制是保障技术措施有效落地的支撑体系,需建立安全管理制度和流程,包括安全责任制、风险评估机制、应急响应预案等,明确各岗位的安全职责,定期开展安全培训,提升运维人员的安全意识和技能,模拟钓鱼攻击、应急演练等活动,检验安全防护措施的有效性,通过安全信息和事件管理(SIEM)平台整合各类安全设备的日志信息,进行集中分析和关联分析,实现安全事件的快速发现、定位和处置,形成“监测-预警-响应-溯源”的闭环管理。

以下是针对互联网数据中心安全防护的相关问答FAQs:

问题1:互联网数据中心如何应对DDoS攻击?

解答:应对DDoS攻击需采用“检测-清洗-防护”的综合策略,通过流量监测系统实时识别异常流量,区分正常业务流量和攻击流量;依托DDoS防护设备(如清洗中心、云防护服务)对攻击流量进行清洗,通过黑洞技术(临时屏蔽攻击流量)、流量清洗(过滤恶意数据包)、BGP(边界网关协议)流量调度等方式将攻击流量引流至清洗中心,确保正常业务流量不受影响;配置防火墙、IPS等设备对应用层DDoS攻击(如HTTP Flood、SYN Flood)进行拦截,并优化网络架构,部署CDN(内容分发网络)分散流量压力,提升业务系统的抗攻击能力,制定DDoS攻击应急预案,与运营商、安全服务商建立联动机制,确保在发生大规模攻击时快速响应。

问题2:如何保障数据中心云环境下的数据安全?

解答:云环境下的数据安全需从基础设施、数据生命周期、访问控制等多维度保障,选择具备安全认证(如ISO 27001、CSA STAR)的云服务商,确保云平台基础设施(如虚拟化层、存储层)的安全;采用数据加密技术,对传输中的数据(使用TLS/SSL协议)和静态数据(使用AES-256等加密算法)进行加密,并管理密钥的生命周期;实施严格的访问控制,基于身份和权限管理(IAM)系统,遵循最小权限原则分配用户权限,并通过多因素认证(MFA)和单点登录(SSO)提升身份安全性;部署云安全态势管理(CSPM)和云工作负载保护平台(CWPP),监控云资源配置安全、容器安全、虚拟机安全,并定期进行安全审计和漏洞扫描,及时发现并修复安全隐患,建立数据备份与灾难恢复机制,确保云环境下的数据可追溯、可恢复。