重要声明:法律与道德风险

在开始之前,必须强调:Android Killer 是一款逆向工程工具,主要用于学习和安全研究。 使用它来破解、盗版、窃取他人商业软件的源代码或核心逻辑是违法行为,严重侵犯开发者知识产权,并可能导致法律诉讼。

本教程仅供学习和研究目的,请务必遵守当地法律法规和道德规范。

什么是 Android Killer?

Android Killer(简称 AK)是一款集成了多种逆向工程工具的一站式 Windows 平台客户端,它的出现极大地简化了 Android 应用的逆向流程,让开发者和安全研究人员能够更高效地分析、修改和重打包 Android 应用(APK 文件)。

它的核心功能包括:

- 反编译:将 APK 文件反编译为可读的 Java 源代码(Smali 代码)。

- 资源修改:轻松修改应用的图标、布局、字符串等资源文件。

- 代码编辑:直接编辑反编译出的 Smali 代码,实现逻辑修改。

- 重打包与签名:将修改后的代码和资源重新打包成 APK 文件,并进行签名,使其可以正常安装。

- 调试辅助:集成日志查看、函数调用跟踪等功能。

工作原理简介

要理解 Android Killer,首先要了解 Android 应用的基本构成:

- 资源文件:存放在

res/目录下,包括图片、布局文件、字符串等。 - 原生资源:存放在

assets/目录下,是原始的、未经编译的文件。 - Dalvik 字节码:这是 Java 源代码编译后生成的、在 Android 虚拟机上运行的代码,它被打包在

classes.dex文件中。 - 清单文件:

AndroidManifest.xml,定义了应用的包名、组件、权限等核心信息。

Android Killer 的工作流程就是逆向这个过程:

- 解包:将 APK 解压,分离出

resources.arsc(资源索引文件)、classes.dex(字节码)和res/、assets/等文件。 - 反编译:

- 使用

apktool反编译res/和AndroidManifest.xml,生成可编辑的格式。 - 使用

dex2jar将classes.dex转换成 JAR 文件。 - 使用

JD-GUI或JADX将 JAR 文件反编译成 Java 源代码。

- 使用

- 集成与展示:Android Killer 将以上所有工具的输出结果整合在一个图形化界面中,方便用户查看和修改。

- 重打包:修改完成后,使用

apktool重新打包资源,使用dx工具将修改后的 Smali 代码(如果直接编辑 Smali)转回classes.dex,最后将所有文件重新打包成 APK,并用signapk或jarsigner进行签名。

环境准备

在开始之前,你需要准备好以下软件:

- Android Killer:从可靠的来源下载最新版,由于工具比较老,可能需要自行寻找。

- Java Development Kit (JDK):Android Killer 依赖 Java 环境,建议安装 JDK 8 或 JDK 11,版本过高可能导致兼容性问题。

- 下载地址:Oracle JDK 或 OpenJDK

- Android SDK (Build Tools):需要其中的

aapt(Android Asset Packaging Tool)等工具。安装 Android Studio,然后在 SDK Manager 中下载并安装 "Android SDK Build-Tools"(建议选择 28.0.3 或 29.0.3 等较稳定的版本)。

配置环境变量:

这是最关键的一步,否则 Android Killer 无法调用外部工具。

- JAVA_HOME:

- 变量名:

JAVA_HOME - 变量值:JDK 的安装路径,

C:\Program Files\Java\jdk1.8.0_311

- 变量名:

- ANDROID_SDK_ROOT:

- 变量名:

ANDROID_SDK_ROOT - 变量值:Android SDK 的根目录,

C:\Users\你的用户名\AppData\Local\Android\Sdk

- 变量名:

- Path:

- 在 Path 变量中添加以下三条路径:

%JAVA_HOME%\bin%ANDROID_SDK_ROOT%\platform-tools%ANDROID_SDK_ROOT%\build-tools\<你的版本号>(0.3)

- 在 Path 变量中添加以下三条路径:

配置完成后,打开命令提示符,输入以下命令检查是否配置成功:

java -version aapt adb

如果都显示版本信息,则说明环境配置成功。

详细教程:以修改一个简单 App 为例

假设我们的目标是修改一个名为 HelloWorld.apk 的应用,将其启动页面的文字 "Hello World" 改为 "AK is Powerful"。

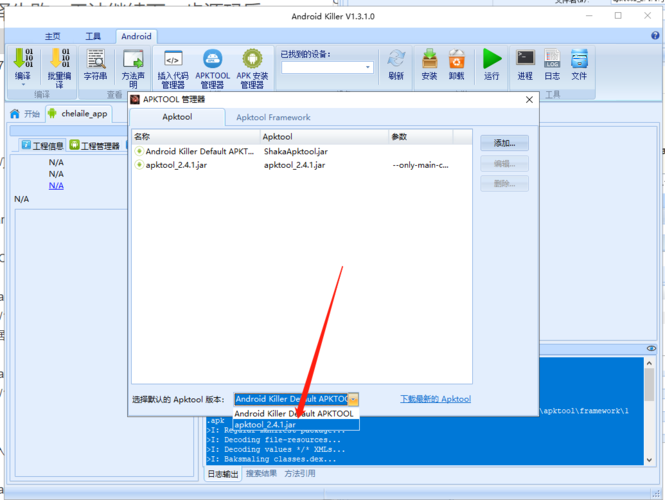

步骤 1:打开 APK 文件

- 启动 Android Killer。

- 点击菜单栏的

文件->打开,选择你的HelloWorld.apk文件。 - AK 会自动开始解包和反编译过程,这个过程可能需要几分钟,耐心等待,完成后,你会看到一个类似资源管理器的界面,左侧是应用的目录结构。

步骤 2:定位并修改资源(字符串)

这是最简单的修改方式。

- 在左侧导航栏中,找到

res/values/strings.xml并双击打开。 - 在右侧的编辑器中,你会看到类似这样的代码:

<resources> <string name="app_name">HelloWorld</string> <string name="hello_world">Hello World</string> </resources> - 找到

name="hello_world"的那行,将其值"Hello World"修改为你想要的"AK is Powerful"。 - 保存文件(Ctrl+S),AK 会提示你资源文件已更改,是否需要重新编译,选择“是”即可。

步骤 3:定位并修改 Smali 代码(逻辑)

如果字符串不是硬编码在 XML 中,而是通过代码动态设置的,我们就需要修改 Smali 代码。

-

定位 Smali 文件:

- 在左侧导航栏中,找到

smali目录,这个目录结构对应 Java 的包名。 - 假设我们找到启动 Activity 的代码可能在

com/example/helloworld/MainActivity.smali。 - 双击打开它,Smali 代码看起来很复杂,因为它是一种寄存器式的汇编语言。

- 在左侧导航栏中,找到

-

分析 Smali 代码:

- 在 Smali 代码中,寻找设置文本的指令,通常是

invoke-virtual调用TextView的setText()方法。 - 你可能会看到这样的代码块:

# ... 其他代码 ... const-string v0, "Hello World" # 假设 v1 是 TextView 的引用 invoke-virtual {v1, v0}, Landroid/widget/TextView;->setText(Ljava/lang/CharSequence;)V # ... 其他代码 ... - 这里

const-string v0, "Hello World"就是定义字符串的地方。

- 在 Smali 代码中,寻找设置文本的指令,通常是

-

修改 Smali 代码:

- 将

"Hello World"修改为"AK is Powerful"。 - 保存文件(Ctrl+S),AK 同样会提示重新编译。

- 将

步骤 4:重打包与签名

- 点击菜单栏的

构建->全部重编译。 - AK 会开始执行打包操作,将你修改后的资源和 Smali 代码重新组合成一个 APK 文件,这个新生成的 APK 默认会保存在 Android Killer 安装目录下的

workspace文件夹中,文件名通常是unsigned_原APK名.apk。 - 签名:未签名的 APK 是无法安装的,我们需要给它签名。

- 点击菜单栏的

签名->签名APK。 - 在弹出的窗口中,选择上一步生成的

unsigned_HelloWorld.apk。 - 签名方式:

- 测试签名:使用 AK 自带的测试证书,最简单,但生成的 APK 安装在某些手机上可能会提示“来自未知来源的应用”。

- 签名文件:使用你自己的签名证书(.keystore 文件),这需要你先通过

keytool命令生成一个密钥库,这种方式更专业,可以保持应用的签名一致,方便后续升级。

- 选择签名方式后,点击确定,一个可安装的、已签名的 APK 就生成了(

HelloWorld_signed.apk)。

- 点击菜单栏的

步骤 5:安装与测试

- 将生成的

HelloWorld_signed.apk传输到你的 Android 手机或模拟器上。 - 点击安装。

- 打开应用,检查修改是否生效(启动页面文字是否已更改)。

常见问题与技巧

- 反编译失败或代码混乱:这是正常现象,由于 ProGuard/ R8 混淆和代码优化,反编译出的 Java 代码可能无法直接阅读,变量名和方法名会变成

a,b,c,你需要结合 Smali 代码和 App 的运行逻辑来分析。 - 资源文件找不到:检查

res/values/strings.xml或其他res/目录下的资源文件,确保你修改的字符串name是正确的,也可以使用grep工具在整个项目中搜索字符串内容。 - 修改后闪退:

- 检查 Smali 语法是否正确,一个指令写错都可能导致整个方法无法执行。

- 检查是否破坏了应用的逻辑,修改了一个

if判断的条件,导致程序进入错误分支。 - 检查是否引入了新的依赖或修改了清单文件中的关键信息。

- 使用 Smali 语法高亮插件:如果你使用 VS Code 等编辑器,可以安装 Smali 语法高亮插件,方便阅读和编辑

.smali文件。 - 善用日志:在修改的 Smali 代码中插入

invoke-static调用android.util.Log的方法来打印日志,可以帮助你追踪代码执行流程和变量值。

替代方案

虽然 Android Killer 非常经典,但现在也有一些更现代、更强大的工具,它们通常提供更好的用户体验和更准确的反编译结果:

- JADX:目前最流行的逆向工程工具,它可以直接反编译 APK,生成高质量的 Java 代码,并提供强大的搜索、跳转、调试等功能。强烈建议新手从 JADX 开始。

- Ghidra:由美国国家安全局开源的逆向工程套件,功能极其强大,不仅支持 Android,还支持桌面软件和固件,学习曲线较陡峭。

- Apktool + JADX + JEB/IDA Pro 的组合:这是专业安全研究员常用的“黄金组合”,Apktool 负责资源修改和回编译,JADX 负责快速阅读代码,JEB 或 IDA Pro 负责深度分析和动态调试。

Android Killer 是一个入门 Android 逆向工程的绝佳工具,它将复杂流程图形化,让初学者能够快速上手,掌握它的基本操作(解包、修改、重打包、签名)是逆向工程的基础。

请务必记住,技术是中立的,但使用技术的人必须有道德底线和法律意识。 祝你在学习和研究的道路上一切顺利!